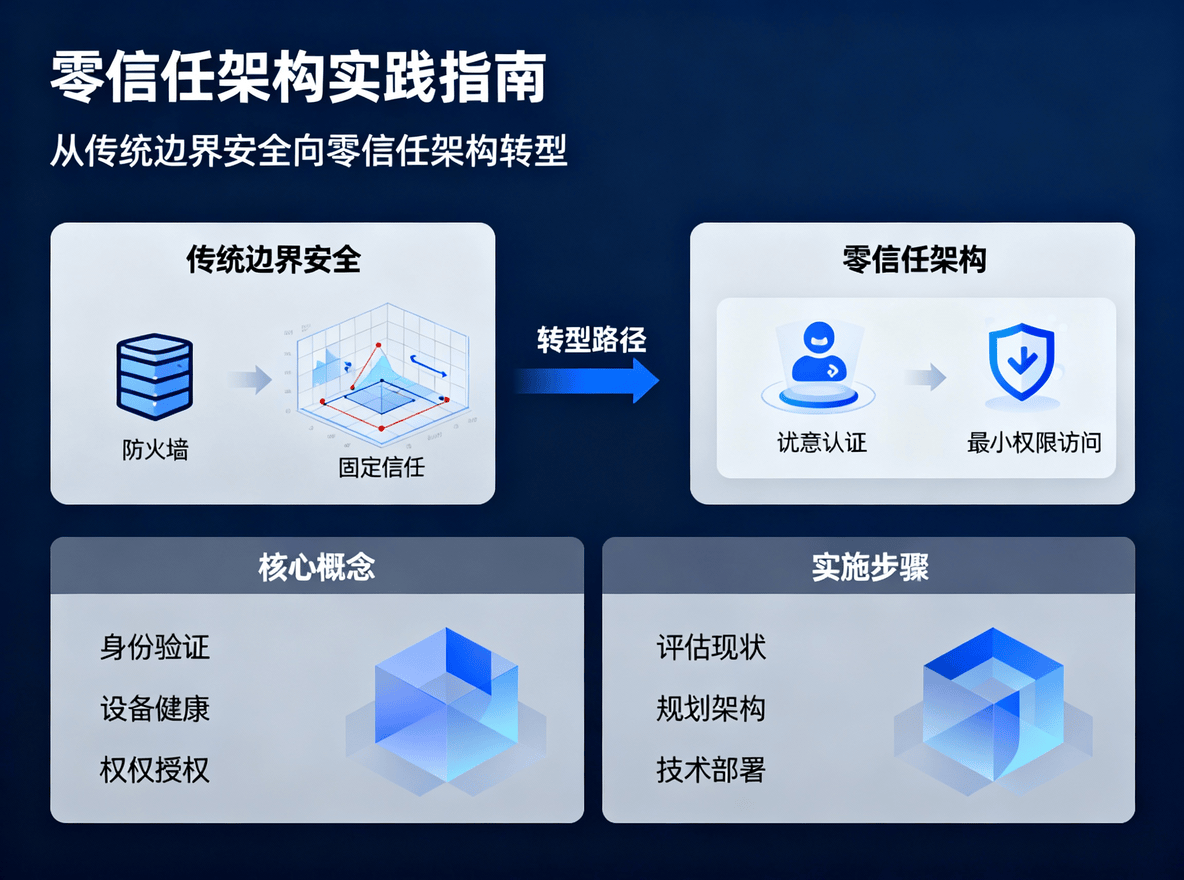

在勒索软件肆虐、供应链攻击频发的今天,“边界防护”已无法应对无孔不入的威胁。零信任架构(Zero Trust Architecture, ZTA)摒弃“内网即安全”的旧思维,以“永不信任、始终验证”为核心,重构企业安全防线。本指南将从理念到实践,提供一站式深度解读。

引言:为何需要零信任

传统的城堡-护城河模型假设内网可信,一旦攻击者突破边界,就能横向移动。2025年 Verizon DBIR 显示,超过 70% 的数据泄露源自内部横向扩散。云计算、移动办公、IoT 的普及,让网络边界消失,VPN 打通整个内网的作法风险极高。

Forrester 于 2010 年提出 Zero Trust 概念,强调对所有访问请求进行持续验证。Google BeyondCorp 项目率先落地,证明了无需 VPN、不依赖网络位置的可行性。

核心原则与理论

- 永不信任,始终验证:每次访问均需基于身份、设备状态、上下文动态评估。

- 最小权限访问:仅授予完成任务的最小权限,缩短暴露时间。

- 假定 breach 已发生:网络内部亦不可信,需微分段隔离。

- 动态策略与持续评估:根据风险评分实时调整授权。

💡 与 SDP、ZTNA 的关系

SDP(Software Defined Perimeter)是零信任的一种实现方式,ZTNA(Zero Trust Network Access)则是面向应用的访问代理方案。三者共同构成零信任的技术生态。

架构模型解析

典型的 ZTA 由三大平面组成:

- 数据平面:承载业务流量,执行微分段与加密。

- 控制平面:策略引擎(PE)、策略管理器(PA)、策略执行点(PEP)协同决定访问权限。

- 分析平面:收集日志与遥测,进行风险评估与机器学习分析。

<zta-model> <control-plane>Policy Engine + Policy Administrator</control-plane> <data-plane>Micro-segmentation + Encrypted Tunnels</data-plane> <analytics-plane>SIEM + UEBA</analytics-plane> </zta-model>

实施路线图

阶段 1:准备与评估

- 梳理资产与业务流

- 评估现有安全控制差距

- 制定零信任愿景与 KPI(如横向移动阻断率)

阶段 2:试点验证

- 选择高风险业务(如财务系统)试点

- 部署身份治理与 MFA

- 实施应用级代理(ZTNA)

阶段 3:全面推广

- 扩展到所有业务系统

- 引入微分段与加密通信

- 建立持续监控与自动响应机制

技术选型矩阵

| 类别 | 代表产品 | 优点 | 局限 | 适用场景 |

|---|---|---|---|---|

| 身份治理 | Azure AD, Okta | 集成条件访问、SSO | 成本较高 | 多云与 SaaS 环境 |

| 微分段 | VMware NSX-T, Cisco Tetration | 细粒度网络隔离 | 部署复杂 | 数据中心与私有云 |

| ZTNA | Zscaler Private Access, Palo Alto Prisma Access | 无需 VPN,应用级代理 | 带宽依赖云服务 | 远程办公与第三方接入 |

| SASE | Cato Networks, Netskope | 整合网络与安全即服务 | 需整体迁移架构 | 全球分布式企业 |

行业案例分析

金融业

某大型银行在实施 ZTA 后,将内部横向攻击成功率从 12% 降至 0.8%,同时满足银保监会数据安全要求。

制造业

跨国制造企业部署微分段后,OT 网络与 IT 网络隔离,阻止了工控系统被勒索软件感染。

医疗

医院通过 ZTNA 为外包 IT 服务商提供临时访问权限,审计记录完整,满足 HIPAA 合规。

挑战与规避策略

⚠️ 常见挑战

- 旧系统改造阻力大

- 策略复杂性导致运维负担

- 用户体验可能下降

- 初期投资成本高

对策:分阶段推进、采用低摩擦 MFA、策略即代码(GitOps)、培训与文化建设并行。

未来趋势

- ZTNA 与 SASE 融合:一站式安全访问平台成为主流。

- AI 驱动策略引擎:实时风险评分与自适应访问控制。

- 量子安全加密:提前布局抗量子算法以应对未来威胁。

结语

零信任不仅是技术升级,更是安全理念的革命。它要求企业从“以网络为中心”转向“以身份与数据为中心”。虽然落地过程充满挑战,但其带来的安全弹性与合规优势,足以支撑企业在数字化时代稳健前行。

Toolsist建议:从小处着手、快速见效,再以点带面全面铺开,让零信任成为业务增长的护航者。